Viele haben schon davon gehört – aber nur wenige wissen, was genau dahintersteckt. Beim Social Engineering spielt dir jemand eine Identität vor, die er in Wahrheit nicht ist.

Indizien für Social Engineering

Als Beispiel bekommst du eine E-Mail von einem vermeintlich Bekannten. Solche Mails enthalten meistens Links oder Dateianhänge. Der Absender täuscht dabei nur die Identität vor – und will dich zu einer Aktion bewegen. Social Engineering betrifft alle Lebensbereiche: privat wie geschäftlich.

In der Buchhaltung tarnt sich das als angeblich dringende Überweisung auf ein fremdes Konto. Im privaten Bereich wirst du aufgefordert, eine Datei zu öffnen, die du «unbedingt gesehen haben musst». Das Konto des Absenders gehört in Wahrheit einem unbekannten Angreifer. Klickst du den Link oder öffnest du die Datei, schleust sich ein Virus oder andere Malware auf deinen Computer ein.

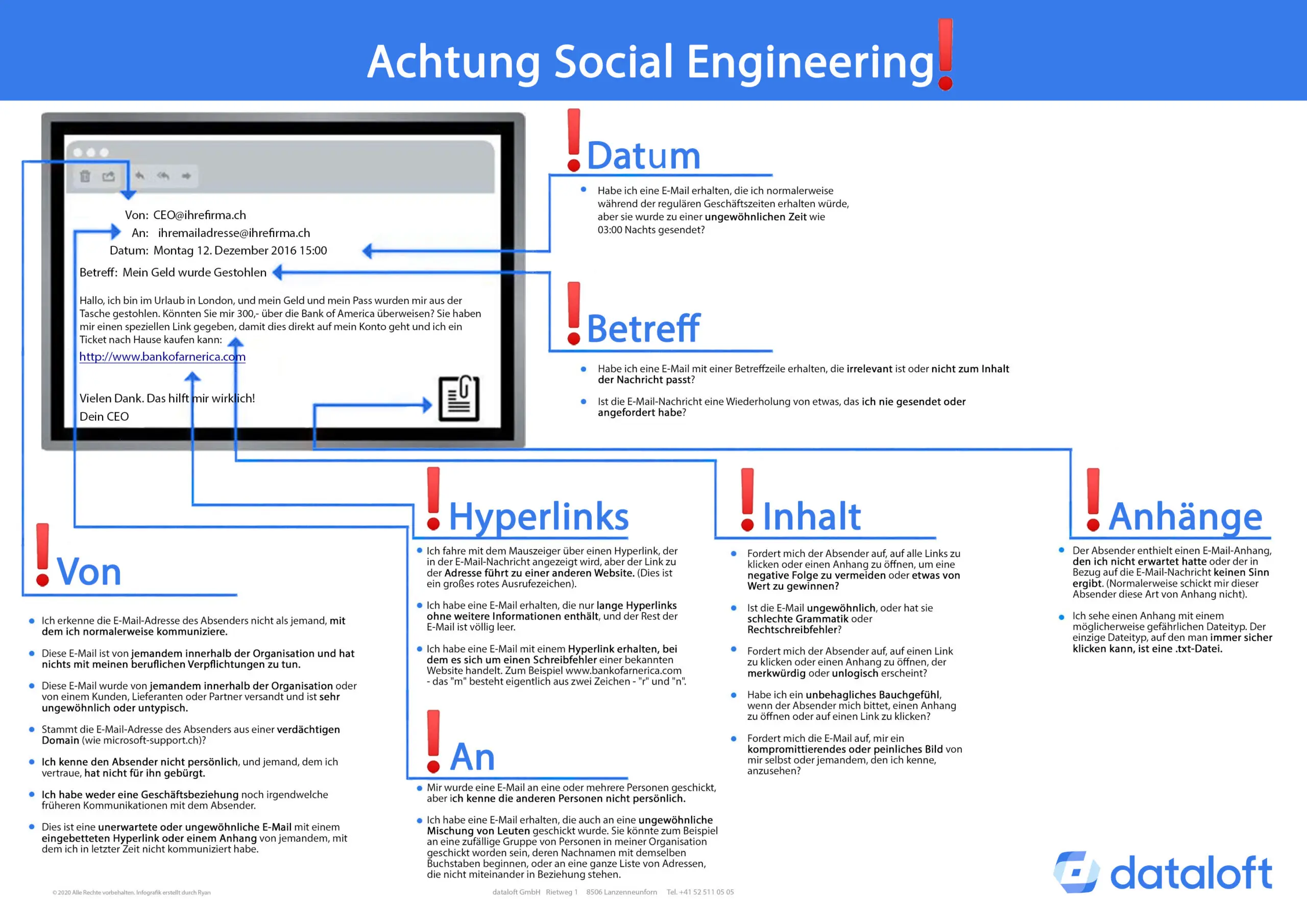

Ryan, der vor einigen Monaten seine Ausbildung zum Mediamatiker bei uns begann, hat eine übersichtliche Grafik erstellt, die alle wichtigen Punkte auf einen Blick zeigt. Wenn du bei Mails auf die folgenden Punkte achtest, bist du bereits sehr gut gegen Social Engineering geschützt.

Was du prüfen solltest

- Wer ist der Absender? Kennst du diese Person wirklich? Fremde oder erstmalig auftauchende Absender sind kein sicheres Zeichen – aber check vor dem Öffnen noch einmal die Domain.

- Auch die Empfänger sind aufschlussreich. Stammen weitere Empfänger nicht aus deinem Bekanntenkreis oder Netzwerk, ist Vorsicht angebracht.

- Vergleiche die Uhrzeit des Eingangs mit deinen üblichen Zeiten. Mails mitten in der Nacht sind sowohl privat als auch geschäftlich ein Warnsignal.

- Der Betreff verrät oft schon einiges. Passt er nicht zum Inhalt oder wirkt er aufdringlich, bleib misstrauisch.

- Lies den Inhalt der Mail genau, bevor du Links oder Dateien vertraust.

- Dateianhänge und Links immer vor dem Öffnen prüfen: Achte auf gängige Dateitypen und fahre mit dem Mauszeiger über einen Link, um die Zieladresse zu sehen.