Wie wird aus einer simplen Mail ein krimineller Vorgang? Von einem infizierten E-Mail-Anhang bis hin zu Verschlüsselung, Datendiebstahl und teilweise sogar Forderung horrender Lösegelder – das ist der klassische Ablauf des Trojaners Emotet.

Emotet, König der Trojaner

Obwohl es während der Corona-Krise recht ruhig um Emotet war, bleiben die Experten-Warnungen erhalten. Die vornehme Zurückhaltung der Cyberkriminellen wird unter Insidern sogar nur als die Ruhe vor dem nächsten grossen Sturm bezeichnet. Und obwohl Emotet sich als Vertreter unter den Trojanern bereits einen weithin bekannten Namen gemacht hat, gibt es noch immer keine effiziente Lösung gegen diesen Schädling.

Nicht nur ob seines Namens gilt Emotet daher als der König unter den Trojanern. Es existieren zwar diverse Kategorien der Schadsoftware, aber fast alle teilen sich eine Gemeinsamkeit: den Ablauf, also die recht einheitliche Vorgehensweise.

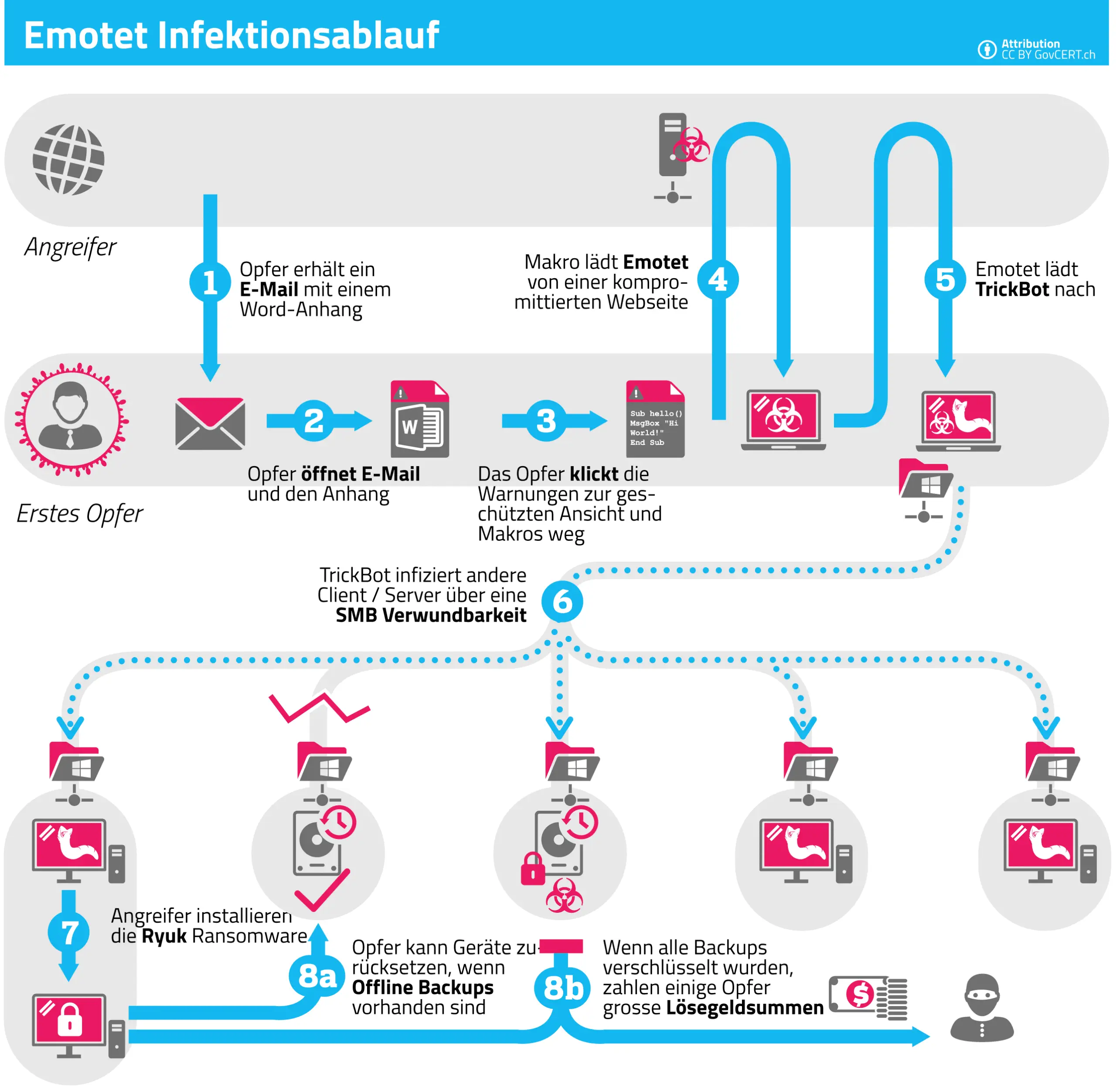

Der beste Schutz gegen Emotet besteht immer noch darin, ihn gar nicht erst einzufangen. Deshalb hat das nationale Zentrum für Cybersicherheit NCSC (vormals MELANI) in seinem Newsletter eine anschauliche Skizze zum klassischen Ablauf von Emotet veröffentlicht. Wir wollen dir diese Information nicht vorenthalten und beschreiben im Detail, wie der Trojaner üblicherweise agiert.

Emotet Ablauf, Schritt 1 bis 3

Ausgangspunkt beim Ablauf von Emotet ist eine E-Mail mit Dateianhang. Viele Mail-Programme bieten heute eine integrierte Sicherheitsprüfung – diese schlägt Alarm, weil die infizierte Datei Makros enthält, die beim Öffnen automatisch ausgeführt werden.

Was ist ein Makro?

Ein Makro ist ein Begriff aus der Programmierung und bezeichnet den Bestandteil eines Programmcodes. Makros dienen dazu, komplexe Codes zu verkürzen und zu vereinfachen. Das wird am Beispiel einer Excel-Datei besonders deutlich: Enthält die Datei reihenweise Formeln für viele Spalten und Zeilen, fasst ein Makro diese zusammen – und führt sie beim Öffnen der Datei in einem einzigen Schritt aus.

Emotet Ablauf, Schritt 4 und 5

Ignorierst du den Hinweis deines Mail-Programms und öffnest den Anhang, führen sich die Makros auf deinem Rechner aus. Über einen versteckten Programmcode greift Emotet auf eine kompromittierte Webseite zu und lädt weitere Schadsoftware nach.

Schritt 6: Weitere Verbreitung

Die nachgeladene Schadsoftware – im Beispiel des MELANI-Schaubildes TrickBot – hat einen eigenständigen Zweck: Sie infiziert weitere Clients und Server im Netzwerk des Opfers. Dafür prüft sie gezielt Schwachstellen im SMB-Netzprotokoll.

Was ist eine SMB Verwundbarkeit?

SMB steht für Server Message Block und ist ein Protokoll innerhalb von Netzwerken. Es regelt unter anderem den Zugriff auf Dateien und Verzeichnisse. Spezifische Port-Einstellungen erlauben auffällige Zugriffe oder wehren sie ab. Wer keine zusätzlichen Sicherheitseinstellungen – etwa Zugriffswarnungen – konfiguriert hat, betreibt eine entsprechende Verwundbarkeit.

Emotet Ablauf – letzte Schritte

Im Beispiel des Schaubildes installieren die Urheber von Emotet über den erlangten Zugriff weitere Schadsoftware auf dem Zielrechner. Neben der Ransomware Ryuk können das natürlich auch andere Vertreter sein.

Alle Gattungen von Schadsoftware haben ihre eigenen Methoden. Neben Datendiebstahl oder reinen DDoS-Attacken endet der Ablauf häufig in Erpressung – entweder als Lösegeldforderung oder als fadenscheiniges Versprechen, gegen Bezahlung eine Entschlüsselung der gesperrten Dateien zu liefern.

Der beste Schutz gegen den Ablauf von Emotet

Der sicherste Schutz: auffällige E-Mails mit Dateianhängen gar nicht erst öffnen. Darüber hinaus gibt es konkrete Massnahmen.

- Unterbinde das Ausführen von Dateien mit Makros – entweder ganz, oder richte zumindest eine manuelle Bestätigung vor der Ausführung ein. Für Microsoft Office liefert das Support-Center die nötige Hilfestellung.

- Auch in deiner Mail-Software kannst du Einstellungen vornehmen, die den Empfang oder das Öffnen von Dateianhängen technisch unterbinden.

- Erstelle regelmässig aktuelle Sicherheitskopien wichtiger Daten. Speichere diese Backups offline.

- Halte deine Software stets auf dem aktuellsten Stand. Prüfe auf Updates und installiere sie – das gilt besonders für Virenscanner und Firewalls.

- Das Prinzip der minimalen Rechtevergabe macht es Unbefugten schwerer, auf deinen Rechner zu kommen. Richte für Mitarbeitende explizite Zugriffsrechte gemäss den jeweiligen Zuständigkeiten ein – nicht darüber hinaus.

- Wähle Einstellungen für Zugriffe und Sicherheitsfreigaben mit Bedacht. Das gilt besonders für Ports, da diese die Online-Zugriffe regeln.